Intercept X for Server 功能

托管式侦测与响应 (MDR)

由 MDR 威胁猎人和响应专家组成的精英团队,代表您采取针对性行动,消除即使最精密的威胁。

托管式侦测与响应 (MDR)

Sophos Managed Detection and Response (MDR) 托管式侦测与响应提供由专家团队以全托管服务形式带来的 24/7 全天候威胁追踪、侦测和响应能力。Sophos MDR 融合机器学习技术与专家分析,改进威胁捕猎和侦测,更加深入调查警报,采取针对性操作快速精确消除威胁。和其他服务不同,Sophos MDR 团队不仅仅通知您攻击或可疑行为,可为您采取针对性操作,消除最复杂的威胁。

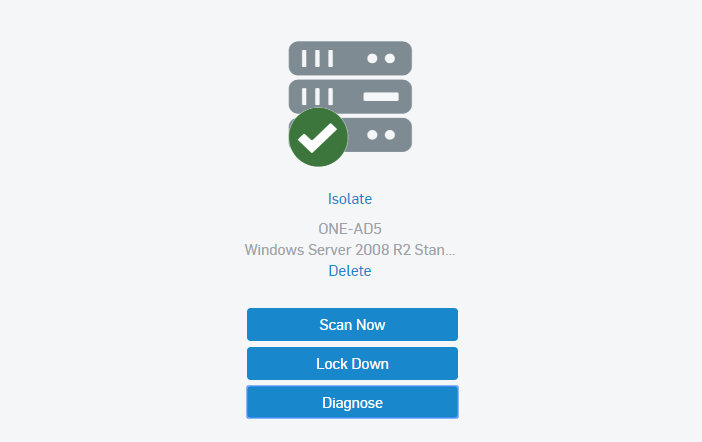

深度学习技术

Intercept X for Server 内置的人工智能能够检测已知和未知恶意软件,不依赖特征码

深度学习技术

通过集成先进的机器学习形式深度学习,Intercept X for Server 将服务器安全从被动应对变为主动预防方法,防范已知和从未见过的威胁。许多产品号称采用机器学习,但不是所有机器学习都是一样的。深度学习性能一直优于用于恶意软件侦测的其他机器学习模型。

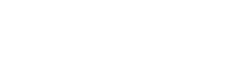

漏洞利用防御 (Exploit Prevention)

通过阻止用来分发恶意软件、盗取凭据和逃避侦测的漏洞攻击与技术,来阻止攻击者

漏洞利用防御 (Exploit Prevention)

漏洞利用攻击防御阻止用于免文件、免恶意软件和漏洞利用攻击的技术。虽然恶意软件多达数百万,可供利用的软件漏洞数以千计,但黑客在攻击链中依赖的漏洞攻击技术只有少数几种 – Intercept X 阻止黑客常用的重要工具,从而阻止零日攻击发生。

减少侦测和响应时间

Sophos 云工作负荷防护提供主机和容器工作负荷的全部可见性,在恶意软件、漏洞和异常行为立足前发现他们。

- 扩展侦测与响应 (XDR) 提供主机、容器、端点、网络甚至云提供商原生安全服务的全部可见性

- 云原生行为和漏洞攻击运行时侦测发现威胁,包括容器逃逸、内核漏洞攻击和权限提升尝试

- 简化威胁调查工作流程可以优先安排高风险事件侦测,整合相关事件以提高效率

- 集成在线响应建立与主机的安全命令行终端,以便修复

与安全、IT 和 DevOps 集成

灵活轻量级服务器主机和容器保护针对性能进行了优化。作为代理或通过 API 提供,供 Linux 与您的安全运营、IT 和 DevOps 流程集成。

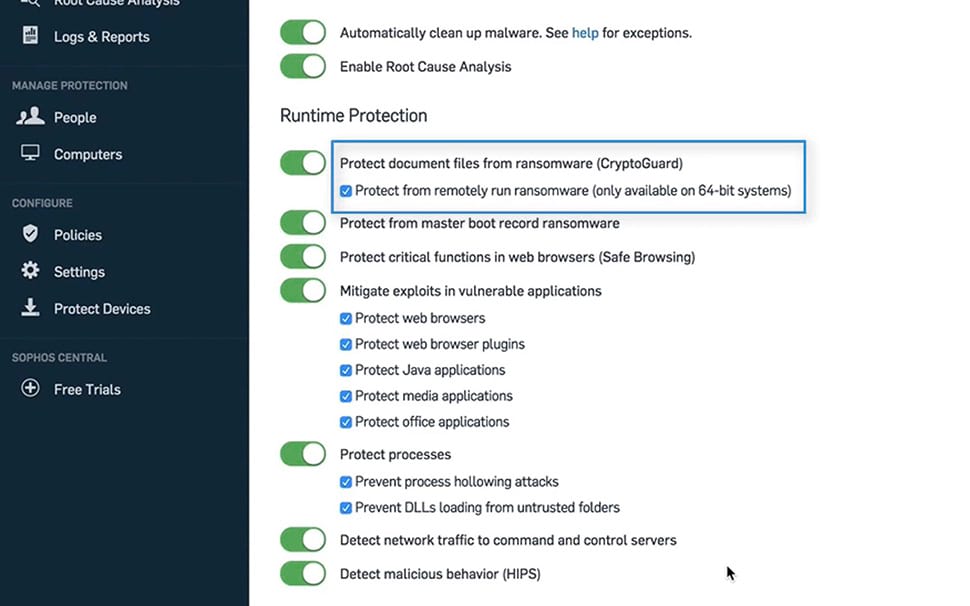

单一主机代理

通过从 Sophos Central 管理控制台管理的代理保护主机和容器。在一个位置轻松集成和响应行为、漏洞攻击及恶意软件威胁,同时通过自动侦测、直观查询和远程响应能力提高 IT 运行状况。

集成威胁情报

针对最大性能微调,无缝丰富安全运营工作流,通过超轻量级 Linux 传感器通过 API 将主机和容器行为以及漏洞攻击运行时侦测集成在现有自动化、协同、日志管理和事件响应工具中 – 即将推出。

从服务器到容器的灵活防护

随着企业从本地或数据中心扩展到混合和多云环境,Sophos 保护部署和计算模型中的基础设施与数据。

Linux 安全

适合任何环境中 Linux 系统的侦测与弹性,包括容器运行时,如 Docker、containerd 和 CRI-O。我们设计侦测考虑了云原生系统的威胁模型。

Windows 安全

保护您的 Windows 主机和远程办公人员不受勒索软件、漏洞攻击和从未见过的威胁影响,控制应用程序,锁定正确配置,监测关键系统文件更改。

混合和多云

从一个控制台保护混合云环境的应用程序和数据。灵活代理在本地、数据中心、混合和多云环境(包括 AWS、Azure、GCP 和 Oracle Cloud)中运行。

阻止未知威胁

Intercept X for Server 采用深度学习,一种高级机器学习形式,不依赖特征码检测已知和未知恶意软件。

深度学习令 Intercept X for Server 更加智能,更加可扩展,能够更加有效防御从未见过的威胁。Intercept X for Server 利用深度学习技术,在性能上胜过使用传统机器学习或特征码检测技术的安全解决方案。

阻止勒索软件攻击

Intercept X for Server 采用反勒索软件功能,侦测恶意加密进程,从而关闭以防止其在网络中传播。阻止基于文件和主引导记录 (MBR) 的勒索软件。

所有加密文件回滚为安全状态,这样您的员工可以不间断地工作,对业务连续性的影响最小。您获得详细的清理后信息,可以了解威胁进入位置,接触的位置,以及消除的时间。

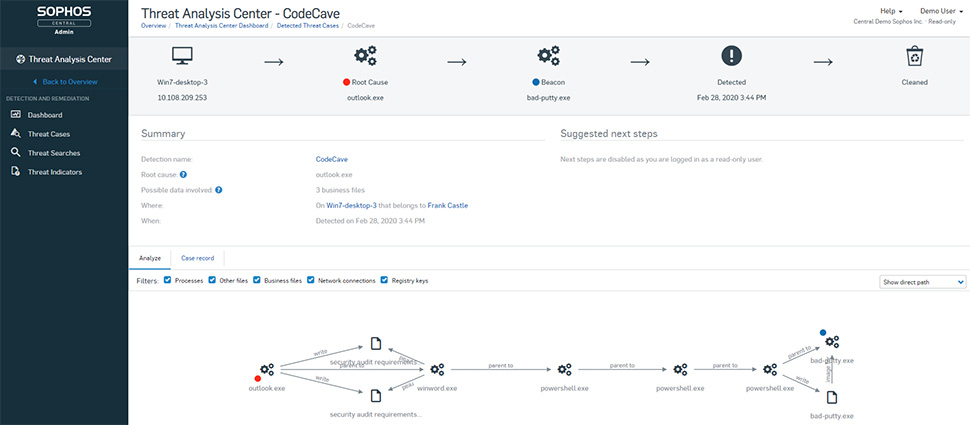

扩展式侦测与响应 (XDR)

Intercept X Advanced for Server with XDR 是业内唯一同步本机端点、服务器、防火墙、电子邮件、云和 O365 安全的 XDR 解决方案。获取您企业环境的全盘视图和最丰富的数据集,方便专业 SOC 团队和 IT 管理员开展深度分析进行威胁侦测、调查和响应。

- 交叉引用多个数据源的威胁指标,以快速识别、确定和消除威胁

- 利用防火墙的 ATP 和 IPS 事件,研究可疑主机,发现资产内不受保护的设备

- 了解办公网络问题以及导致问题的应用程序

- 找出企业环境内未管理的、访客和物联网设备

Managed Threat Response 托管式威胁响应

威胁捕猎

由我们的威胁分析师精英团队 24/7 全天候主动捕猎。确定对您业务的潜在影响和威胁环境。

持续改进

获取可行建议,解决反复发生事件的根本原因以阻止其再次发生

响应

代表您开始远程中断、隔离和消除威胁的操作,阻止最复杂的威胁

简单直接的授权许可证和部署

无论您具有云、现场、虚拟服务器或组合,许可证策略和部署代理都相同。